如何入侵服务器(网络)

Web 服务器黑客

Web 服务器是 计算机程序或运行该应用程序的计算机。它的主要功能是接受来自客户端的 HTTP 请求并传递网页,然后返回 HTTP 响应。它也可以确定为虚拟机程序。这种类型的传递由 HTML 文档或样式表等附加内容组成, Java脚本。

客户通常会通过互联网获取信息并购买产品和服务。为此,大多数组织都设有网站。大多数网站都存储有价值的信息,例如 信用卡号、电子邮件地址和密码等。这使它们成为攻击者的目标。被破坏的网站还可能被用来传播宗教或政治意识形态等。

在本教程中,我们将向您介绍 Web 服务器黑客技术以及如何保护服务器免受此类攻击。

如何破解 Web 服务器

在这个实际场景中,我们将研究 Web 服务器攻击的剖析。我们假设我们的目标是 www.techpanda.org。我们实际上不会入侵它,因为这是违法的。我们只会将该域名用于教育目的。

步骤 1)我们需要什么

- 目标 www.techpanda.org

- 必应搜索引擎

- SQL 注入工具

- PHP Shell,我们将使用 dk shell http://sourceforge.net/projects/icfdkshell/

步骤2)信息收集

我们需要获取目标的 IP 地址并找到共享相同 IP 地址的其他网站。

我们将使用在线工具查找目标的 IP 地址以及共享该 IP 地址的其他网站

- 输入网址 https://www.yougetsignal.com/tools/web-sites-on-web-server/ 在您的网络浏览器中

- 输入 www.techpanda.org 作为目标

- 点击检查按钮

- 您将获得以下结果

根据以上结果, IP地址 目标是 69.195.124.112

我们还发现同一网络服务器上有 403 个域名。

我们的下一步是扫描其他网站 SQL 注入漏洞。注意:如果我们能找到目标上存在漏洞的 SQL,那么我们就会直接利用它,而不考虑其他网站。

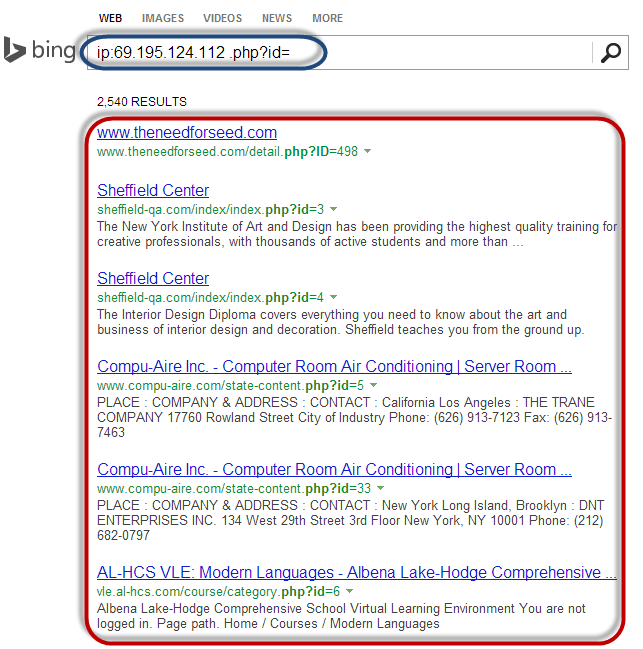

- 输入网址 必应网 进入你的网络浏览器。这只适用于 Bing,所以不要使用其他搜索引擎,例如 google 或 yahoo

- 输入以下搜索查询

地址:69.195.124.112 .php?id=

这里,

- “ip:69.195.124.112”将搜索限制为托管在 IP 地址为 69.195.124.112 的 Web 服务器上的所有网站

- “.php?id=” 搜索用作 SQL 语句参数的 URL GET 变量。

您将获得以下结果

从上面的结果可以看出,所有使用GET变量作为SQL注入参数的网站都已经被列出来了。

下一步是扫描列出的网站是否存在 SQL 注入漏洞。您可以使用手动 SQL 注入或使用本文中列出的工具来执行此操作 SQL注入.

步骤 3)上传 PHP Shell

我们不会扫描列出的任何网站,因为这是非法的。假设我们已成功登录其中一个网站。您必须上传从 http://sourceforge.net/projects/icfdkshell/

- 打开您上传 dk.php 文件的 URL。

- 您将看到以下窗口

- 单击符号链接 URL 将允许您访问目标域中的文件。

一旦您有权访问这些文件,您就可以获取数据库的登录凭据并执行任何您想做的事情,例如毁坏、下载电子邮件等数据等。

Web 服务器漏洞

Web 服务器是一种存储文件(通常是网页)并通过网络或互联网访问它们的程序。Web 服务器需要硬件和软件。攻击者通常利用软件中的漏洞来获得对服务器的授权访问。让我们来看看攻击者利用的一些常见漏洞。

- 默认设置 – 攻击者很容易猜到这些设置(例如默认用户 ID 和密码)。默认设置还可能允许执行某些任务(例如在服务器上运行可被利用的命令)。

- 错误配置 操作系统和网络——如果用户没有好的密码,某些配置(例如允许用户在服务器上执行命令)可能会很危险。

- 操作系统和 Web 服务器中的错误 – 操作系统或网络服务器软件中发现的错误也可能被利用来获取对系统的未经授权的访问。

除了上述 Web 服务器漏洞外,以下情况也可能导致未经授权的访问

- 缺乏安全政策和程序– 缺乏安全策略和程序(例如更新防病毒软件、修补操作系统和网络服务器软件)可能会为攻击者造成安全漏洞。

Web 服务器的类型

以下是常见的 Web 服务器列表

- 阿帕奇 – 这是互联网上常用的 Web 服务器。它是跨平台的,但通常安装在 Linux 上。大多数 PHP 网站托管于 阿帕奇 服务器。

- Internet信息服务(IIS) – 它由 Microsoft。 它在 Windows 是互联网上使用率第二高的 Web 服务器。大多数 asp 和 aspx 网站都托管在 IIS 服务器.

- Apache Tomcat –最 Java 服务器页面 (JSP) 网站托管在这种类型的网络服务器上。

- 其他 Web 服务器 – 其中包括 Novell 的 Web 服务器和 IBM的 Lotus Domino 服务器。

针对 Web 服务器的攻击类型

目录遍历攻击 – 此类攻击利用 Web 服务器中的漏洞来未经授权访问非公共域的文件和文件夹。一旦攻击者获得访问权限,他们就可以下载敏感信息、在服务器上执行命令或安装恶意软件。

- 拒绝服务攻击 – 这种类型的攻击可能会导致网络服务器崩溃或合法用户无法使用。

- 域名系统劫持 – 对于这种类型的攻击者,DNS 设置会被更改为指向攻击者的 Web 服务器。所有原本应该发送到 Web 服务器的流量都会被重定向到错误的服务器。

- 嗅探 – 通过网络发送的未加密数据可能会被拦截并用于未经授权访问 Web 服务器。

- 網絡釣魚 – 这种类型的攻击会冒充网站并将流量引导至虚假网站。毫无戒心的用户可能会被诱骗提交敏感数据,例如登录详细信息、信用卡号等。

- 域欺骗 – 通过这种类型的攻击,攻击者会破坏域名系统 (DNS) 服务器或用户计算机,以便将流量引导至恶意网站。

- 污损 – 通过这种类型的攻击,攻击者将组织的网站替换为包含黑客的姓名、图像并可能包含背景音乐和消息的其他页面。

成功攻击的影响

- 一个组织的声誉可能会被毁掉 如果攻击者编辑网站内容并包含恶意信息或色情网站链接

- Web 服务器可用于安装 恶意软件 访问受感染网站的用户。下载到访问者计算机上的恶意软件可能是一个 病毒, 木马 或僵尸网络软件等

- 泄露的用户数据可能被用于欺诈活动 这可能会导致业务损失或将信息委托给该组织的用户提起诉讼

最佳 Web 服务器攻击工具

一些常见的 Web 服务器攻击工具包括;

- Metasploit的 – 这是一个用于开发、测试和使用漏洞代码的开源工具。它可用于发现 Web 服务器中的漏洞并编写可用于破坏服务器的漏洞。

- 最大包 – 这是一个 Web 开发工具。它用 PHP 编写,由 MySQL 作为数据库引擎。一旦使用 MPack 入侵了 Web 服务器,所有到该服务器的流量都会被重定向到恶意下载网站。

- 宙斯 – 此工具可用于将受感染的计算机变成机器人或僵尸。机器人是受感染的计算机,用于执行基于互联网的攻击。僵尸网络是受感染计算机的集合。然后,僵尸网络可用于拒绝服务攻击或发送垃圾邮件。

- Neo分裂 – 该工具可用于安装程序、删除程序、复制程序等。

如何避免 Web 服务器遭受攻击

组织可以采用以下策略来保护自己免受 Web 服务器攻击。

- 补丁管理– 这涉及安装补丁以帮助保护服务器。补丁是修复软件错误的更新。补丁可以应用于 操作系统 以及网络服务器系统。

- 安全安装和配置 操作系统

- 安全安装和配置 网络服务器软件

- 漏洞扫描系统– 这些包括以下工具 Snort、NMap、扫描仪访问现在变得简单(SANE)

- 防火墙 可以用来阻止简单 DoS攻击 通过阻止所有来自攻击者识别源 IP 地址的流量。

- 杀毒软件 软件可用于删除服务器上的恶意软件

- 禁用远程管理

- 默认帐户和未使用的帐户 从系统

- 默认端口和设置 (例如 FTP 端口 21)应更改为自定义端口和设置(FTP 端口 5069)

结语

- Web服务器 存储了有价值的信息,并可供公众访问。这使得它们成为攻击者的目标。

- 常用的 Web 服务器包括 Apache 和 Internet 信息服务 IIS

- 针对 Web 服务器的攻击利用了操作系统、Web 服务器和网络中的错误和配置错误

- 流行的 Web 服务器黑客工具包括 Neosploit、MPack 和 ZeuS。

- 良好的安全策略可以减少被攻击的机会