Cracker de mot de passe : Comment cracker (pirater) un mot de passe ?

Qu’est-ce que le craquage de mot de passe ?

Le piratage de mots de passe est le processus consistant à tenter d'obtenir un accès non autorisé à des systèmes restreints à l'aide de mots de passe courants ou d'algorithmes qui devinent les mots de passe. En d'autres termes, c'est tout l'art d'obtenir le bon mot de passe qui donne accès à un système protégé par une méthode d'authentification.

Le piratage de mots de passe utilise un certain nombre de techniques pour atteindre ses objectifs. Le processus de piratage peut impliquer soit de comparer les mots de passe stockés avec une liste de mots, soit d'utiliser des algorithmes pour générer des mots de passe correspondants.

Dans ce didacticiel, nous vous présenterons les techniques courantes de piratage de mots de passe et les contre-mesures que vous pouvez mettre en œuvre pour protéger les systèmes contre de telles attaques.

Qu'est-ce que la force du mot de passe ?

La force d'un mot de passe est la mesure de l'efficacité d'un mot de passe à résister aux attaques de piratage de mot de passe.. La force d'un mot de passe est déterminée par :

- longueur du câble: le nombre de caractères que contient le mot de passe.

- Complexité: utilise-t-il une combinaison de lettres, de chiffres et de symboles ?

- Imprévisibilité: est-ce quelque chose qui peut être facilement deviné par un attaquant ?

Regardons maintenant un exemple pratique. Nous utiliserons trois mots de passe à savoir

1. mot de passe

2. mot de passe1

3. #mot de passe1$

Pour cet exemple, nous utiliserons l'indicateur de force du mot de passe de Cpanel lors de la création des mots de passe. Les images ci-dessous montrent la force des mots de passe de chacun des mots de passe répertoriés ci-dessus.

Note: le mot de passe utilisé est un mot de passe dont la force est de 1, et il est très faible.

Note: le mot de passe utilisé est password1, la force est de 28, et il est toujours faible.

Note: Le mot de passe utilisé est #password1$ la force est de 60 et c'est fort.

Plus le chiffre de force est élevé, meilleur est le mot de passe.

Supposons que nous devions stocker nos mots de passe ci-dessus en utilisant le cryptage md5. Nous utiliserons un en ligne générateur de hachage md5 pour convertir nos mots de passe en hachages md5.

Le tableau ci-dessous montre les hachages de mot de passe

| Mot de passe | Hachage MD5 | Indicateur de force du panneau |

|---|---|---|

|

|

5f4dcc3b5aa765d61d8327deb882cf99 |

1 |

|

password1 |

7c6a180b36896a0a8c02787eeafb0e4c |

28 |

|

#mot de passe1$ |

29e08fb7103c327d68327f23d8d9256c |

60 |

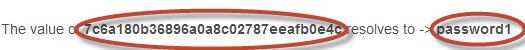

Nous allons maintenant utiliser http://www.md5this.com/ pour casser les hachages ci-dessus. Les images ci-dessous montrent les résultats du piratage des mots de passe ci-dessus.

Comme vous pouvez le voir d’après les résultats ci-dessus, nous avons réussi à déchiffrer le premier et le deuxième mot de passe dont la force était inférieure. Nous n'avons pas réussi à déchiffrer le troisième mot de passe qui était plus long, complexe et imprévisible. Il avait un indice de résistance plus élevé.

Techniques de piratage de mots de passe

Il ya un certain nombre de techniques qui peuvent être utilisées pour déchiffrer les mots de passe. Nous décrirons ci-dessous les plus couramment utilisés ;

- Attaque de dictionnaire– Cette méthode implique l'utilisation d'une liste de mots pour comparer les mots de passe des utilisateurs.

- Attaque par force brute– Cette méthode est similaire à l’attaque par dictionnaire. Les attaques par force brute utilisent des algorithmes qui combinent des caractères alphanumériques et des symboles pour créer des mots de passe pour l'attaque. Par exemple, un mot de passe de valeur « password » peut également être essayé comme p@$$word en utilisant l'attaque par force brute.

- Attaque de la table arc-en-ciel– Cette méthode utilise des hachages pré-calculés. Supposons que nous disposions d'une base de données qui stocke les mots de passe sous forme de hachages md5. Nous pouvons créer une autre base de données contenant des hachages md5 de mots de passe couramment utilisés. Nous pouvons ensuite comparer le hachage de mot de passe dont nous disposons avec les hachages stockés dans la base de données. Si une correspondance est trouvée, alors nous avons le mot de passe.

- Guess– Comme son nom l’indique, cette méthode consiste à deviner. Les mots de passe tels que qwerty, mot de passe, admin, etc. sont couramment utilisés ou définis comme mots de passe par défaut. S'ils n'ont pas été modifiés ou si l'utilisateur est négligent lors de la sélection des mots de passe, ils peuvent alors être facilement compromis.

- Araignée– La plupart des organisations utilisent des mots de passe contenant des informations sur l'entreprise. Ces informations peuvent être trouvées sur les sites Web des entreprises, sur les réseaux sociaux tels que Facebook, Twitter, etc. Spidering rassemble des informations à partir de ces sources pour établir des listes de mots. La liste de mots est ensuite utilisée pour effectuer des attaques par dictionnaire et par force brute.

Exemple de liste de mots d'attaque par dictionnaire Spidering

1976 <founder birth year> smith jones <founder name> acme <company name/initials> built|to|last <words in company vision/mission> golfing|chess|soccer <founders hobbies

Outils de piratage de mots de passe

Ce sont des logiciels utilisés pour déchiffrer les mots de passe des utilisateurs.. Nous avons déjà examiné un outil similaire dans l'exemple ci-dessus sur la force des mots de passe. Le site Web http://www.md5this.com/ utilise une table arc-en-ciel pour déchiffrer les mots de passe. Nous allons maintenant examiner certains des outils couramment utilisés

1) John the Ripper

John the Ripper utilise l'invite de commande pour déchiffrer les mots de passe. Cela le rend adapté aux utilisateurs avancés qui sont à l’aise avec les commandes. Il utilise une liste de mots pour déchiffrer les mots de passe. Le programme est gratuit, mais la liste de mots doit être achetée. Il propose des listes de mots alternatives gratuites que vous pouvez utiliser. Visitez le site Web du produit https://www.openwall.com/john/ pour plus d'informations et comment l'utiliser.

2) Cain & Abel

Cain & Abel fonctionne sous Windows. Il est utilisé pour récupérer les mots de passe des comptes utilisateurs, la récupération de Microsoft Accéder aux mots de passe ; reniflage de réseau, etc. Contrairement à John the Ripper, Cain & Abel utilise une interface utilisateur graphique. Il est très courant parmi les débutants et les script kiddies en raison de sa simplicité d’utilisation. Visitez le site Web du produit https://sectools.org/tool/cain/ pour plus d'informations et comment l'utiliser.

3) Ophcrack

Ophcrack est un multiplateforme Windows cracker de mots de passe qui utilise des tables arc-en-ciel pour déchiffrer les mots de passe. Il continue Windows, Linux et MacOS. Il dispose également d'un module pour les attaques par force brute, entre autres fonctionnalités. Visitez le site Web du produit https://ophcrack.sourceforge.io/ pour plus d'informations et comment l'utiliser.

mSpy

Avec le mspy, une application d'enregistrement de frappe, vous pouvez observer discrètement tous les mots que quelqu'un tape sans avoir besoin d'être physiquement présent. Cet outil vous permet de garder une trace de chaque frappe et pression sur un appareil, ainsi que de surveiller applications de chat populaires tels que WhatsApp, Instagram, Tinder, Snapchat et Viber. Affichez sans effort tous les messages texte et messages instantanés et utilisez la fonction intégrée Traqueur GPS pour localiser la position d'un appareil.

Comment se protéger contre les attaques de piratage de mots de passe ?

- Une organisation peut utiliser les méthodes suivantes pour réduire les risques que les mots de passe soient piratés

- Évitez les mots de passe courts et facilement prévisibles

- Évitez d'utiliser des mots de passe avec des modèles prévisibles tels que 11552266.

- Les mots de passe stockés dans la base de données doivent toujours être cryptés. Pour les cryptages md5, il est préférable de saler les hachages de mot de passe avant de les stocker. Le salage consiste à ajouter un mot au mot de passe fourni avant de créer le hachage.

- La plupart des systèmes d'enregistrement disposent d'indicateurs de force de mot de passe, les organisations doivent adopter des politiques qui favorisent des chiffres de force de mot de passe élevés.

Activité de piratage : piratez maintenant !

Dans ce scénario pratique, nous allons fissure Windows compte avec un simple mot de passe. Windows utilise les hachages NTLM pour chiffrer les mots de passe. Nous utiliserons l'outil de crackage NTLM dans Caïn et Abel pour ce faire.

Le cracker Caïn et Abel peut être utilisé pour déchiffrer des mots de passe en utilisant :

- Attaque de dictionnaire

- La force brute

- Cryptanalyse

Nous utiliserons l'attaque par dictionnaire dans cet exemple. Vous devrez télécharger la liste de mots d'attaque par dictionnaire ici 10k-le plus courant.zip

Pour cette démonstration, nous avons créé un compte appelé Comptes avec le mot de passe qwerty sur Windows 7.

Comment déchiffrer un mot de passe

Étape 1) Ouvrez Caïn et Abel.

vous obtiendrez l'écran principal suivant

Étape 2) Recherchez le bouton Ajouter.

Assurez-vous que l'onglet cracker est sélectionné comme indiqué ci-dessus et cliquez sur le bouton Ajouter dans la barre d'outils.

Étape 3) Vérifiez la boîte de dialogue.

La fenêtre de dialogue suivante apparaîtra. Importez des utilisateurs locaux et cliquez sur le bouton suivant.

Étape 4) Les comptes d'utilisateurs locaux seront affichés comme suit.

Notez que les résultats affichés concerneront les comptes d'utilisateurs sur votre ordinateur local.

Étape 5) Faites un clic droit sur le compte que vous souhaitez pirater.

Pour ce didacticiel, nous utiliserons Comptes comme compte utilisateur.

Étape 6) Vérifiez l'écran ci-dessous.

Faites un clic droit sur la section du dictionnaire et sélectionnez le menu Ajouter à la liste comme indiqué ci-dessus.

Étape 7) Parcourir le fichier.

Accédez au fichier .txt le plus courant que vous venez de télécharger.

Étape 8) Vérifiez les résultats.

Si l'utilisateur a utilisé un mot de passe simple comme qwerty, vous devriez pouvoir obtenir les résultats suivants.

- Note: le temps nécessaire pour déchiffrer le mot de passe dépend de la force du mot de passe, de la complexité et de la puissance de traitement de votre machine.

- Si le mot de passe n’est pas déchiffré à l’aide d’une attaque par dictionnaire, vous pouvez tenter des attaques par force brute ou par cryptanalyse.

Résumé

- Le piratage de mots de passe est l'art de récupérer des mots de passe stockés ou transmis.

- La force du mot de passe est déterminée par la longueur, la complexité et l'imprévisibilité de la valeur d'un mot de passe.

- Les techniques de mot de passe courantes incluent les attaques par dictionnaire, la force brute, les tables arc-en-ciel, le spidering et le cracking.

- Outils de piratage de mots de passe simplifier le processus de piratage des mots de passe.